② 공부/[Forensic]

[EnCase] 시나리오 기반 Peterson’s HDD.E01 실습(증거 찾기)_2

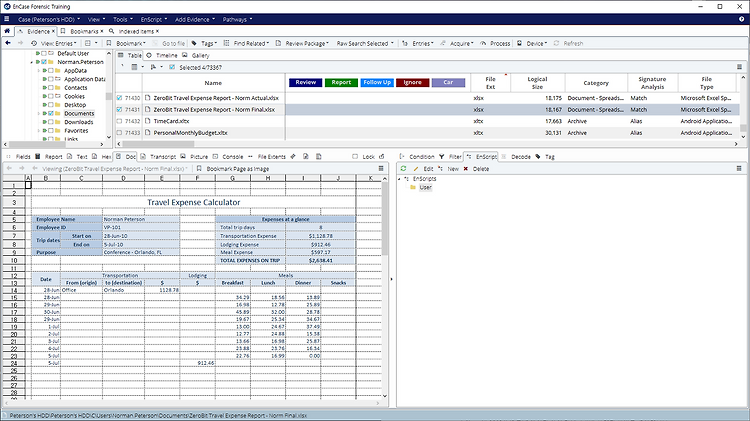

파일들을 검색하고 북마크하기 Searches 메뉴에서 인덱스 검색어 저장하기 Create Results 기능을 사용하여 검색어를 포함하는 파일들 저장하기 이미 생성해 놓은 여러 검색어들로 인덱스 쿼리 수행하기 ZeroBit 사의 CEO인 Dominic Santini에 따르면, Norm Peterson이 최근 플로리다, 올란도로 출장을 갔습니다. 하지만 Dominic은 Norm이 출장을 간다고 했던 올란도에 오지 않았다는 것을 아는 사람을 통해 듣게 되었습니다. 또한 Santini에게는 Rebecca Howe라는 비서가 있는데, Norm이 Rebecca와 지나치게 친한 것 같다고 합니다. 1. Norm의 회사 메일은 Norm.Peterson@zero.bit.com입니다. Norm이 회사 이메일 말고 다른 ..

[EnCase] 태그(태그생성), 태깅된 결과 북마크하기

태그 - EnCase에서의 태그는 아래처럼 생겼다. - 원하는 태그의 해당 위치 클릭으로 태그를 할 수 있다. 태그 생성하기 - 태그 공간을 우클릭하여 Tags - Manage tags... 를 누르면 태그를 생성하고 삭제할 수 있는 매니저창이 뜬다. - 원하는 태그명과 색상을 선택할 수 있다. - 태그를 추가하면 아래와 같이 태그 추가된 모습을 볼 수 있다. - 태그된 항목들은 Tags - Tag selected Items...에서 볼 수 있다.

[EnCase] 인덱스 서칭, RAW 서칭 +결과 확인하기

인덱스 서칭 - 결과보기 : View - Artifacts Raw 서칭 - 증거 파일 선택 화면으로 이동하여, 상단의 Raw Search All - New Raw Search All... 를 클릭한다. - 증거파일을 눌러 들어간 뒤 Raw Search Selected - New Raw Search Selected...로 검색한다. - 검색할 키워드들을 추가하여 서칭한다. - 결과 확인은 View - Keyword Hits 로 이동하여 확인할 수 있다. - 검색 결과는 overwrite되기 때문에 따로 다시 저장한다. - Compressed View를 사용하여 한 눈에 편하게 볼 수 있도록 한 뒤 필요한 부분을 북마크 할 수도 있다.

[EnCase] 시나리오 기반 Peterson’s HDD.E01 실습(증거 찾기)_1

Peterson’s HDD.E01 실습 1. Tree 창에서 C:\Users\Zerobit Admin\Pictures\ 몇 개의 이미지가 보입니까? 0개 2. C:\Users\Zerobit Admin\Desktop 흥미로운 것이 있습니까? 링크파일(.lnk) - 해당 링크파일을 추출해서 로컬파일로 다운받았다. - 링크파서라는 프로그램을 사용하여 lnk 파일을 자세하게 확인해보았다. - 결과물은 Export CSV를 사용하여 다운받았다. 3. C:\Users\Norman.Perterson\Pictures\Peterson’s Race Pics\ 몇 개의 이미지가 보입니까? 41개 - 그 외에 보이는 AVI 파일도 추가로 확인해보았다. - 다운 후 확인해보았으나 별다른 특이점은 보이지 않아서 일단 북마크만 해..

[EnCase] 증거 파일 무결성 검사, 시간 설정 맞춰주기(TimeZone)

증거 파일 무결성 검사 HxD를 사용해 증거 파일을 올린 뒤 ctrl+g 를 눌러서 오프셋을 이동 후 변조 후 저장한다. 저장한 USB Flash Drive를 케이스에 증거 추가하면 변조된 파일은 해시값이 다르게 보인다. 수정한 파일의 원본을 지우고 백업본을 복구하여 수정 전 원본 파일을 확인하면 해시값이 같은 것을 보아 해당 디스크 파일의 무결성을 확인하였다. 시간 설정 맞춰주기(TimeZone) 증거 이미지와 타임존이 동일한 경우는 설정하지 않아도 되지만, 동일하지 않은 경우는 아래 방법을 통해 타임존을 맞추어줘야 한다. 운영체제는 Program Files의 폴더가 하나이고, x86 디렉터리가 보이지 않기 때문에 Window32로 보인다. 해당 운영체제의 타임존을 확인하기 위해서는 레지스트리 편집기 ..

[EnCase] Network Target Using Direct Agent

암호화 키 생성하기 C:\Users\pc\Documents\EnCase\Keys 로 이동하면 키 파일이 두 개가 생성되어 있다. 소켓 통신 Agent 만들기 위 과정을 거치면 아래처럼 파일이 생성된다. 가상머신 생성하기 소켓 통신 Agent 실행하기 - CMD를 사용해 생성한 Agent 디렉터리로 이동하여 아래 명령어를 입력한다. - enstart.exe -run EnCase 연결하기 IP는 가상머신 서버의 IP 입력