728x90

반응형

- 문제 페이지에서 중요한 부분은 아래의 내용이다.

1. 웹 서핑은 잘 되는데, 네이버에만 들어가면 사이버 경찰청 차단 화면으로 넘어간다. 원인을 찾으면 Key가 보인다.

2. 유성준이 설치 해 놓은 키로거의 절대경로 및 파일명은?(모두 소문자)

- ex) c:\windows\notepad.exe

3. 키로거가 다운로드 된 시간은?

- ex) 2016-05-27_22:00:00 (yyyy-mm-dd_hh:mm:ss)

4. 키로거를 통해서 알아내고자 했던 내용은 무엇인가? 내용을 찾으면 Key가 보인다.

인증키 형식 : lowercase(MD5(1번키+2번답+3번답+4번키))

- 다운로드 링크 2개를 모두 눌렀다.

- Download #1 링크는 열리지가 않는다.

- Download #2 는 드라이브 링크로 이동된다.

- 파일을 다운받았다.

- 다운받은 파일을 HxD에 올려서 확인해보면 EGGA라는 파일 시그니처를 가지고 있다.

- EGGA 파일 시그니처를 알아봤더니 .egg 확장자를 갖는다고 한다.

- 다운받은 파일에 .egg라는 확장자를 붙여주었다.

- 해당 파일의 압축을 풀어주었다.

- 파일들의 확장자를 보니 가상머신과 관련된 파일들이라는 것을 알았다.

- 가상머신을 열어보면 메모장이 떠있다.

- 하나하나 확인을 해보자.

확인사항

1. 웹 서핑은 잘되지만, 네이버에만 들어가면 사이버 경찰청 차단 화면으로 넘어감

- C:\Windows\System32\drivers 에서 hosts 파일을 확인했다.

- 이상한 점이 보이지 않아서 숨겨진 파일이 있나 숨김파일 표시 설정 후 다시 확인했다.

- 숨김 파일 표시

- 숨어있는 hosts 파일을 확인했다.

- 파일의 내용은 아래와 같다.

- 1번 키 값 : what_the_he11_1s_keey

2. 유성준이 설치 해 놓은 키로거의 절대경로 및 파일명은? (모두 소문자)

- ex) c:\windows\notepad.exe

- 키로거 : 키 입력 기록 프로그램, 키보드를 통해 입력하는 모든 키 입력을 쉽게 추적 가능하며 모든 암호와 사용자 이름이 포함됨

- 최근 위치에서 여기저기 보다가 이미지들을 보았다.

- 키 로거 프로그램에 대한 이미지가 아닐까 생각해서 해당 프로그램이 있는 디렉터리로 가보았다.

- c:\v196vv8\v1tvr0.exe

3. 키 로거가 다운된 시간은?

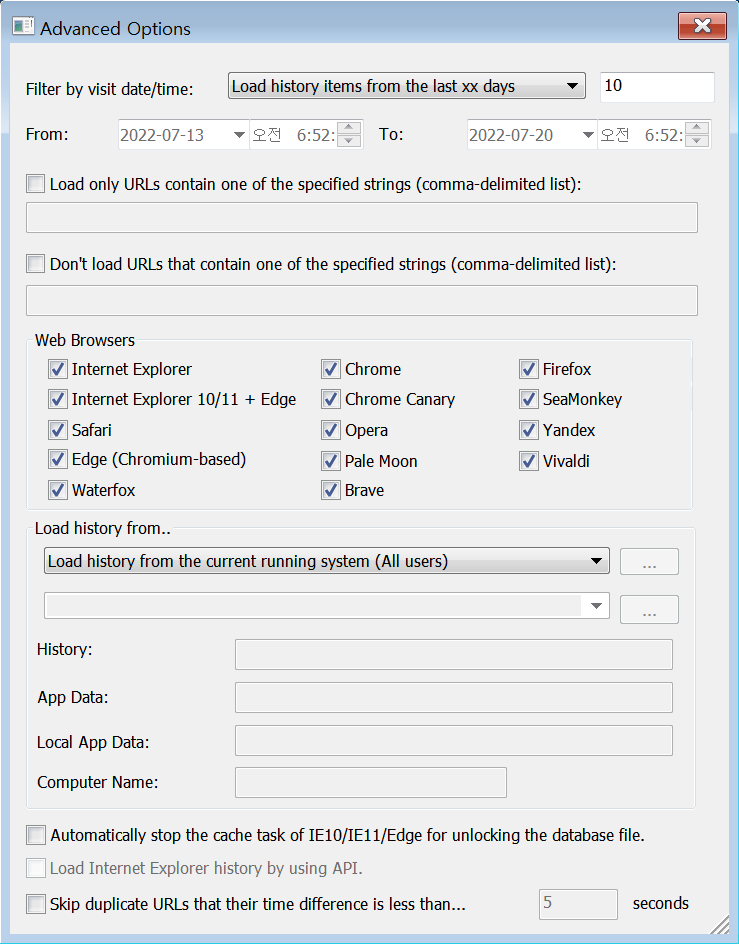

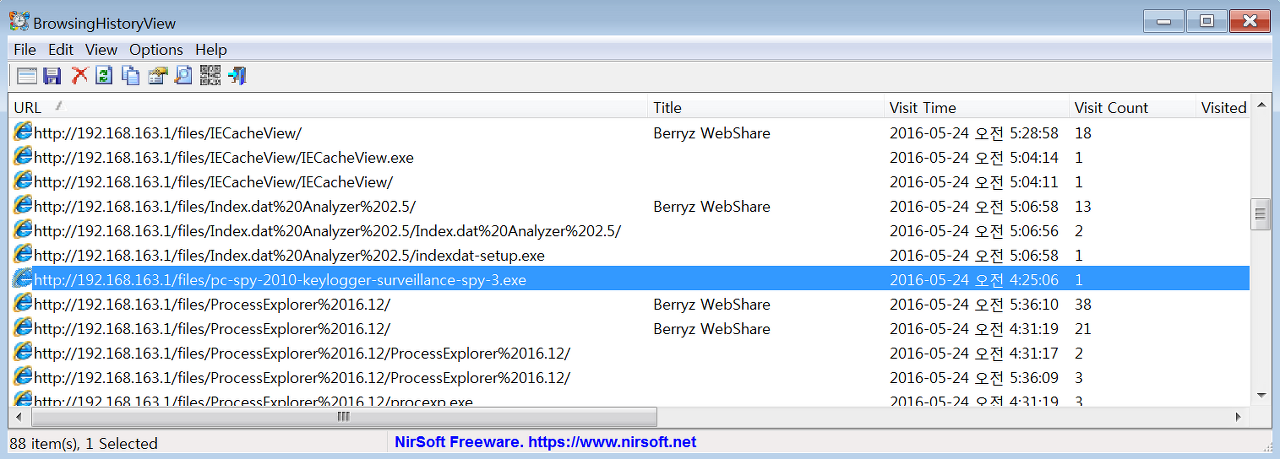

- 다운로드 시간을 알아보기 위해서 BrowsingHistoryView를 사용했다.

- 날짜/시간 필터링을 Load hsitory items from any time 으로 변경 후 확인했다.

- 필터링 후 결과창을 보면 키 로거 파일 다운로드 흔적이 보인다.

- 다운로드 시간은 다음과 같다.

- 2016-05-24_04:25:06

4. 키 로거를 통해 알아내고자 했던 내용

- 파일을 찾아보다가 z1.dat 라는 파일에서 키를 발견했다.

- Key : blackkey is a Good man

- 인증키 형식 : lowercase(MD5(1번키+2번답+3번답+4번키))

- what_the_he11_1s_keey

- c:\v196vv8\v1tvr0.exe

- 2016-05-24_04:25:06

- blackkey is a Good man

- 구한 값들을 모두 합쳐서 MD5로 해싱했다.

- 970F891E3667FCE147B222CC9A8699D4

- 970F891E3667FCE147B222CC9A8699D4 로 인증페이지에 입력했으나 풀리지 않아서 영문자를 소문자로 바꿔보았다.

- 970f891e3667fce147b222cc9a8699d4

728x90

반응형