728x90

반응형

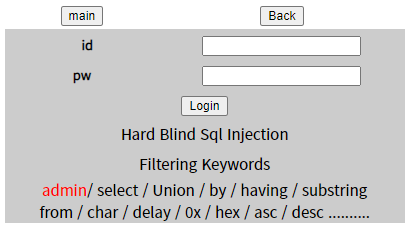

- 이번에는 앞에서 푼 Blind SQL Injection과는 다르게 더 어렵다고 한다.

- admin 이라는 문자열도 제한이 되어있다.

- pw의 길이를 찾는 데 필요한 len은 필터링이 되어있지 않아서 바로 pw의 길이를 확인해보았다.

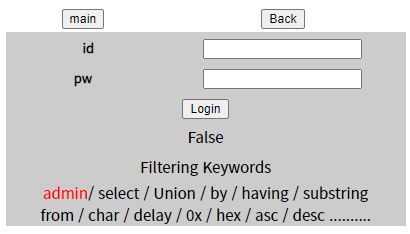

- 우선 id에 입력해야 하는 admin을 우회하기 위해 문자열을 잘라서 확인해보았더니 우회가 되었다.

- id에 입력해야 하는 admin은 a'+'dmin'으로 우회했다.

- admin을 우회하는 방법을 찾았으니 pw의 길이를 찾기 위해 아래 명령어들을 사용했다.

- a'+'dmin' and len(pw)<20-- &pw=0

- ?a'+'dmin' and len(pw)=12-- &pw=0 ⇒ pw의 값은 12자리인 것을 확인했다.

- 알아낸 pw 길이를 참고하여 값을 찾아내기 위해 코드를 사용했다.

- 패스워드는 V3RYHARDSQLI 라고 나왔다.

- 로그인 화면으로 가서 a'+'dmin' / V3RYHARDSQLI 를 입력 한 결과 로그인이 되지 않았다.

- 고민하다가 소문자로 입력을 해 보았다.

- v3ryhardsqli

- 인증 페이지로 가서 알아낸 pw 값을 입력하면 문제가 풀렸다는 알림창이 뜬다.

728x90

반응형